“KT, 해커 3개월간 홈피 1266만번 접속했는데도 감지 못해”

미래부, KT 홈페이지 해킹경로 중간 조사결과 발표

최근 KT 고객의 개인정보를 빼간 해커가 3개월간 KT 홈페이지에 1266만번 접속한 것으로 나타났다.

또한 이번 해킹은 KT 홈페이지 프로그램에서 타인의 ‘고객서비스계약번호’ 변조 여부를 확인하지 않는 취약점을 악용해 이루어진 것으로 드러났다.

미래창조과학부는 이같은 내용을 담은 KT 홈페이지 해킹경로 중간 조사결과를 25일 발표했다.

민관합동조사단이 KT에 남아 있는 최근 3개월간 홈페이지 접속 기록(538GB)을 조사한 결과, 해커가 약 1266만번 접속한 기록(로그)이 확인됐다.

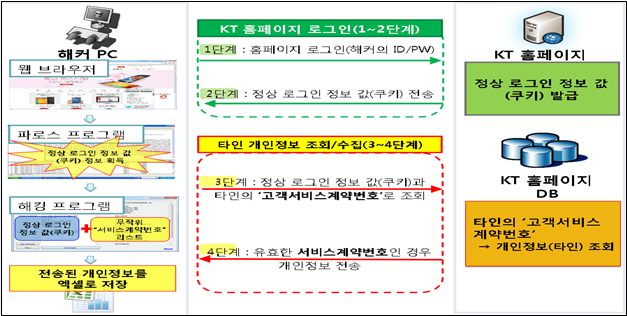

해커의 해킹 절차는 ‘①해커ID 로그인’ ⇒ ‘②타인 고객번호 변조’ ⇒ ‘③취약 홈페이지 접속’ ⇒ ‘④타인 개인정보 수집’ 등 총 4단계로 짧은 시간 동안 많은 개인정보 해킹을 위해 자동화된 프로그램을 제작·사용한 것으로 확인됐다.

<KT 개인정보유출 해킹사고 4단계>

해킹은 사용자의 ‘고객서비스계약번호’에 의해 조회되는 KT의 홈페이지 프로그램에서 타인의 ‘고객서비스계약번호’ 변조 여부를 확인하지 않는 취약점을 악용해 이루어졌다.

개인정보(DB) 조회시 ‘고객서비스계약번호’의 본인 여부를 검증하는 단계가 없이 홈페이지가 제작됐으며, 보안장비 접속 기록을 분석한 결과 특정IP에서 하루 최대 34만 1000여건이 접속됐으나 감지되지 못한 것으로 확인됐다.

미래부는 이와는 별도로 추가 해킹프로그램을 조사한 결과 정당한 가입자 여부 확인 없이 조회 가능한 9개 홈페이지 취약점을 발견하고 해당 홈페이지로의 접속 기록 8만 5999건도 확인돼 검찰·경찰 및 방통위 등에 관련 정보를 공유하고 KT에 보안조치를 요청했다.

미래부는 추가적인 유사피해를 방지하기 위해 통신사, 포털, 쇼핑몰, 웹하드 등의 업체에 취약점 점검·보완조치를 요청했다.

미래부는 “사이버공격에 신속히 대응하기 위해 방통위·금융위·검찰·경찰 등 관계기관과 긴밀히 협력해 나갈 계획”이라고 밝혔다.

문의 : 미래창조과학부 정보보호정책과 02-2110-2924

페이스북

페이스북

트위터

트위터

카카오톡

카카오톡

카카오스토리

카카오스토리

네이버밴드

네이버밴드